Согласно данным Google, DarkSword работает на версиях iOS 18.4–18.7. Он использует шесть уязвимостей для получения удалённого выполнения кода и установки финальной вредоносной нагрузки. Исследователи выявили три семейства вредоносного ПО, связанные с успешными атаками: GHOSTBLADE, GHOSTKNIFE и GHOSTSABER. В Google отметили, что использование одной и той же цепочки эксплойтов разными участниками напоминает ранее выявленный набор эксплойтов Coruna.

Цепочка эксплойта DarkSword и его возможности

По данным Google, DarkSword объединяет шесть уязвимостей для проникновения в уязвимые устройства. Три из них связаны с WebKit — движком Safari и всех браузеров на iOS и iPadOS. Ещё две уязвимости находятся в ядре iOS и macOS, а одна затрагивает динамический загрузчик Apple (Dynamic Link Editor).

Исследователи Lookout описывают DarkSword как «полную цепочку эксплойта и инфостилер, написанный на JavaScript». Атака начинается при загрузке Safari вредоносного iframe, скрытого внутри веб-страницы. Далее эксплойт выходит из песочницы WebContent и использует WebGPU для внедрения в процесс mediaplaybackd.

После этого злоумышленники получают доступ к чтению и записи на уровне ядра, что позволяет им взаимодействовать с привилегированными процессами и ослаблять ограничения песочницы. В результате вредоносное ПО получает доступ к защищённым областям файловой системы. Основной скрипт затем запускает несколько вспомогательных модулей, которые собирают пароли, ключи шифрования и файлы, отправляя их на серверы злоумышленников.

Кампании в разных регионах

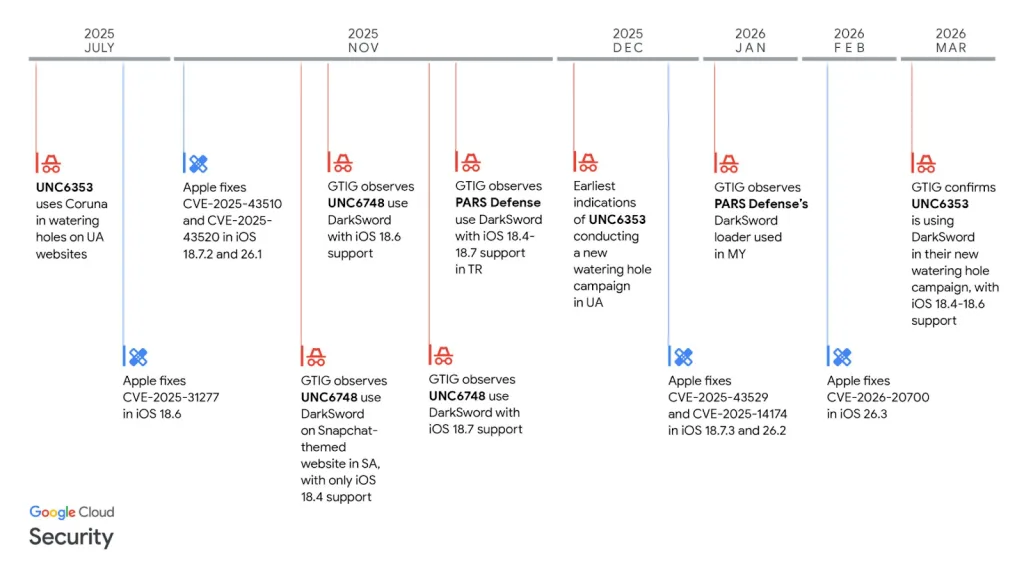

По данным Google, группа UNC6748 использовала DarkSword в ноябре 2025 года против пользователей из Саудовской Аравии через сайт, маскирующийся под Snapchat. В отдельных операциях в ноябре 2025 и январе 2026 года кампании, связанные с клиентами PARS Defense, атаковали пользователей в Турции и Малайзии.

Также Google связывает DarkSword с группой UNC6353, предположительно связанной с российской разведкой. Ранее она уже использовала эксплойт Coruna, а в текущих атаках применяла DarkSword и бэкдор GHOSTBLADE против пользователей в Украине.

Исследователи отмечают, что GHOSTBLADE собирает широкий спектр данных: сведения об устройстве, установленные приложения, аккаунты, историю местоположений, фотографии, записи календаря, заметки, данные криптокошельков и историю браузера Safari. Кампанию против Украины также анализировала компания iVerify.

Связь с Coruna и подозрительная инфраструктура

Двумя неделями ранее Google и iVerify раскрыли Coruna — набор эксплойтов уровня шпионского ПО для iOS, используемый в коммерческой слежке, кибершпионаже и киберпреступности. Coruna включает пять цепочек атак и 23 эксплойта. В сравнении с ним DarkSword использует меньше уязвимостей, но достигает схожих результатов.

После публикации данных о Coruna исследователи Lookout обнаружили подозрительный домен cdncounter[.]net, связанный с инфраструктурой UNC6748. Он использовался через скомпрометированные украинские сайты с внедрёнными скрытыми iframe.

Дальнейший анализ показал, что в этих атаках применялся не Coruna, а именно DarkSword. Вредоносный код определял характеристики устройств и атаковал только определённые версии iOS.

По мнению исследователей, как Coruna, так и DarkSword могут использоваться не только для кибершпионажа, но и для кражи криптовалют. Это оставляет открытым вопрос о мотивации атак — финансовой, разведывательной или комбинированной.