Мошенники размещают ссылки на вредоносные установщики для Windows и Mac под видом бесплатного TradingView Premium на популярных криптовалютных сабреддитах, сообщил старший исследователь Malwarebytes Джером Сегура в блоге от 18 марта.

«Нам известны случаи, когда кошельки жертв были полностью опустошены, а мошенники затем отправляли фишинговые ссылки от их имени их контактам», — добавил Сегура.

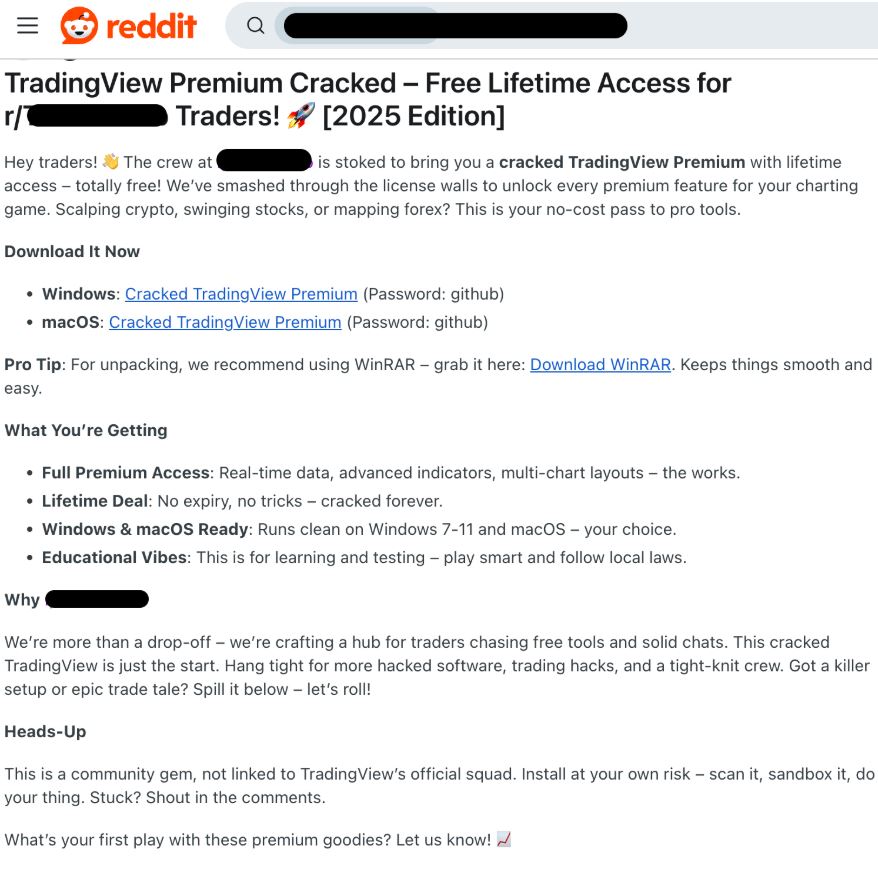

Злоумышленники уверяют пользователей, что программа абсолютно бесплатна и была взломана из официальной версии для разблокировки премиум-функций. Однако на самом деле файлы заражены двумя троянами: Lumma Stealer и Atomic Stealer.

Мошенники утверждают, что программы бесплатны и были взломаны непосредственно с официальной версии, но на самом деле они напичканы вредоносным ПО. Источник: Malwarebytes

Как работают Lumma Stealer и Atomic Stealer?

Lumma Stealer — это троян, существующий с 2022 года и специализирующийся на краже информации из криптовалютных кошельков и расширений браузеров для двухфакторной аутентификации (2FA).

Atomic Stealer, впервые обнаруженный в апреле 2023 года, собирает чувствительные данные, включая пароли администраторов и keychain-хранилищ.

Помимо «TradingView Premium Cracked», мошенники распространяют и другие ложные трейдинговые программы, ориентируясь на криптовалютных трейдеров на Reddit.

Схема мошенничества и признаки опасности

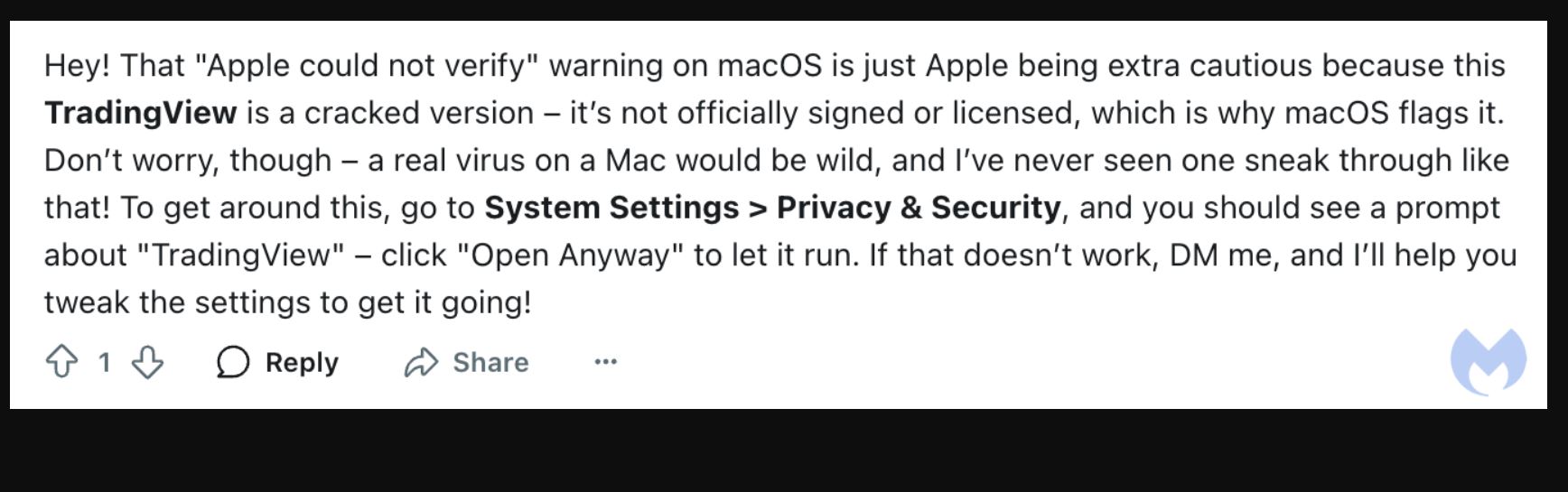

Одной из особенностей данной схемы является то, что мошенник активно помогает пользователям загружать заражённое ПО и решает проблемы, возникающие при установке.

«Примечательно, как активно мошенник взаимодействует с пользователями в комментариях, решая их технические вопросы и убеждая установить вредоносные файлы», — подчеркнул Сегура.

Сегура также указал на признаки мошенничества: инструкции по отключению антивируса для установки программы и использование архивов, защищённых паролем.

В этом случае мошенник остается рядом, чтобы помочь пользователям загрузить вредоносное ПО. Источник: Malwarebytes

В случае со взломанным TradingView Premium файлы были запакованы в два архива, последний из которых защищён паролем. Это нехарактерно для легитимных программ.

Происхождение трояна и текущие угрозы

Эксперты Malwarebytes обнаружили, что сайт, размещающий вредоносные файлы, зарегистрирован на клининговую компанию в Дубае, а сервер управления трояном был зарегистрирован кем-то из России примерно неделю назад.

Сегура подчеркнул, что проблема заражённых вредоносным ПО взломанных программ существует десятилетиями, однако соблазн «бесплатного доступа» по-прежнему привлекает многих пользователей.

Криптомошенничество выходит на новый профессиональный уровень

По данным компании Chainalysis, приведённым в отчёте Crypto Crime Report за 2025 год, криптомошенничество достигло профессионального уровня с преобладанием схем на основе искусственного интеллекта, отмывания денег через стейблкоины и организованных киберпреступных группировок. Общий объём незаконных криптотранзакций за прошедший год составил $51 млрд.